Windows 11 バージョン 23H2、24H2、および 25H2 の 2025 年 12 月のパッチ火曜日更新の一環として、Microsoft は PowerShell 5.1 にいくつかの変更を加えました。したがって、これらのセキュリティ更新プログラムをインストールした後に Windows PowerShell 5.1 で新しいセキュリティ警告が表示された場合でも、心配する必要はありません。マイクロソフト言うWeb コンテンツを取得するときにスクリプトが予期せず実行されないように設計されているということです。

この変更は、Web ページとリソースをダウンロードすることで知られる Invoke-WebRequest コマンドレットを特にターゲットにしています。 Microsoft によると、表示される警告は、重大度の高いリモート コード実行の脆弱性に対処しているだけです (CVE-2025-54100)。この脆弱性は、自動化のために PowerShell スクリプトが頻繁に使用されている企業および IT 管理の環境に影響を与えます。個人ユーザーの場合は、影響は限定的だと伝えられている。

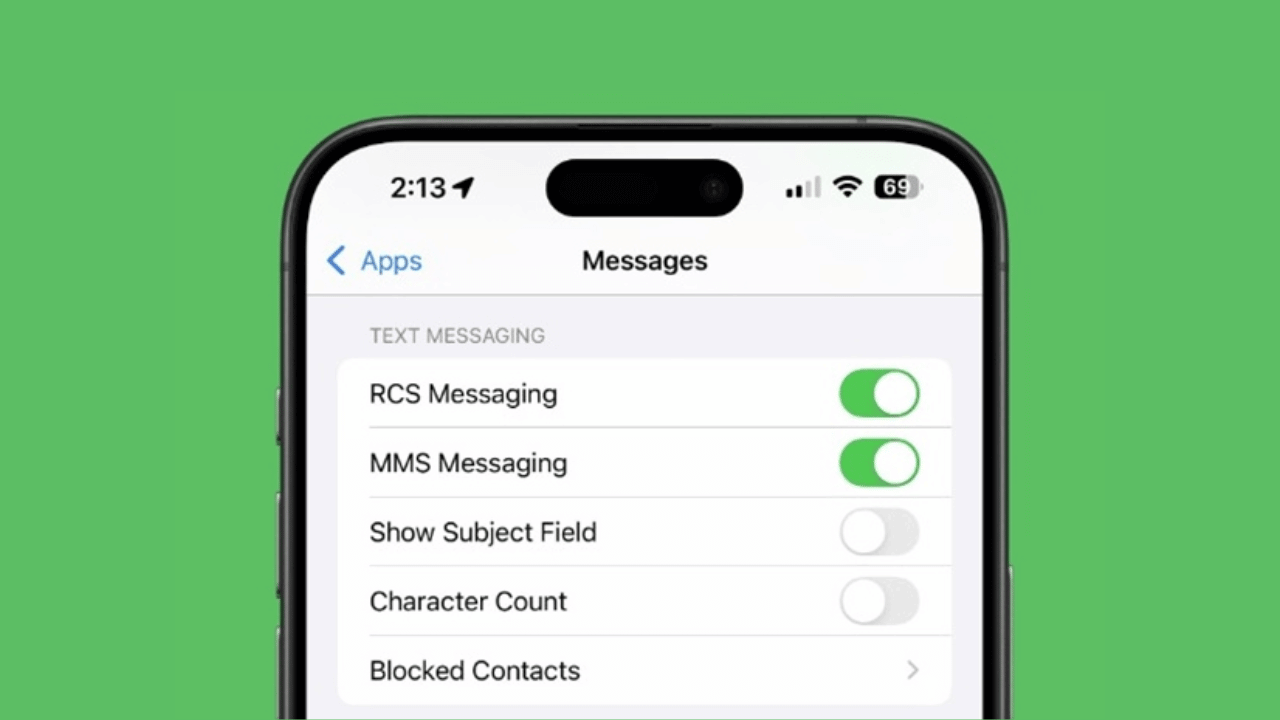

では、このアラートはいつ表示されるのでしょうか? (KB5074204) がインストールされるとポップアップが表示されます。 PowerShell は、ダウンロードされたページでスクリプトが実行される可能性がある場合に警告を発します。表示されるアラートは次のとおりです。

セキュリティ警告: スクリプト実行のリスク

Invoke-WebRequest は Web ページのコンテンツを解析します。 Web ページのスクリプト コードは、ページが解析されるときに実行される可能性があります。

推奨されるアクション:

スクリプト コードの実行を回避するには、-UseBasicParsing スイッチを使用します。

続けますか?

Enter キーを押すか、「いいえ」を選択すると、デフォルトでは、操作がキャンセルされたことが表示されます。 PowerShell は、より安全に処理するために -UseBasicParsing を指定してコマンドを再実行することを提案します。 [はい] を選択すると、埋め込みスクリプトを含むページを完全に読み込むことができ、実質的にリスクを受け入れます。

Microsoft は、このセキュリティ確認は Invoke-WebRequest にマップされるため、curl エイリアスを使用するスクリプトにも適用されることに注意しています。ほとんどのスクリプト、特に単にコンテンツをダウンロードしたり、応答データを読み取ったりするスクリプトは変更せずに引き続き機能します。

同社はさらに、手動プロンプトを待たないようにするために、自動化スクリプトを更新して、より安全な -UseBasicParsing パラメータを明示的に組み込むことを IT 管理者に推奨しています。

続きを読む:

この警告がポップアップ表示されるのをもう見たことがありますか?スクリプトを積極的に更新していますか? それとも以前と同じように実行させていますか?以下のコメント欄でお知らせください。